Acea - un data breach nucleare.

Le misure non contano... Si, certo, me lo dicevano già nel duemilacredici!

Purtroppo la realtà è ben diversa e le misure contano, eccome. Si potrebbe dire che è tutta una questione di misure. Oggi siamo diventati bravi e riusciamo a misurare e comparare ogni cosa, persino l'impossibile oppure ciò che si riteneva non misurabile come la felicità, la qualità della vita, l'amore.

Siamo capaci di misurare l'impatto di un data breach? Si, si può fare.

Dentro ad una ipotetica scatola di Schrödinger ci potrebbe essere un gatto, ma anche un dentifricio usato, un sasso oppure un lingotto d'oro, così in un Terabyte ci può essere un elenco sconfinato di codici identificativi di bulloni e rondelle archiviati in un magazzino, irrilevante, ma anche i video privati girati da Epstein oppure la busta paga di 8000 lavoratori.

Per dare un peso al contenuto proviamo ad utilizzare un giocattolino: il mio personalissimo DPOmetro*. Prima di "dare i numeri" è meglio accordarsi sul metodo.

Primo e fondamentale passo: porsi nella corretta prospettiva.

La misura di un data breach non può essere misurato se non mettendosi nei panni di chi lo subisce. Novantanove volte su cento, leggendo i comunicati predisposti in caso di crisi o di incidente informatico, la prospettiva adottata è proprio quella sbagliata:

- abbiamo subito un attacco da

- abbiamo perso pochi dati

- ci stiamo impegnando per

- ci teniamo molto a

- in futuro ci impegneremo a

- io

- io

- io

Questa è esattamente ciò che non si deve fare: l'ente o l'azienda che subisce un data breach è solo una delle pedine che concorrono al danno che altri patiranno. Le persone alle quali i dati si riferiscono devono essere messe al centro di questa valutazione.

Anche in termini materiali spesso si sbaglia: un eventuale blocco dell'operatività di un ente o di una azienda può comportare elevati costi... ma sono irrilevanti e, in ottica imprenditoriale, sono gestibili. I veri costi sono quelli sopportati dalle persone che non possono usufruire di un servizio, che devono spendere tempo e denaro per rimediare, per esempio, cambiando numero di telefono o sostituendo documenti di identità compromessi, ecc.

Quindi, partiamo con il piede giusto e iniziamo a chiamare "vittima" la persona i cui dati sono stati travolti dal breach, prendendo le distanze da altre fantasiose entità che, a guadar bene, assomigliano più che altro a complici occasionali di criminali, colpevoli di negligenza, imprudenza imperizia, oppure colpa cosciente.

Secondo e fondamentale passo: fare ipotesi pessimistiche.

Qui entro in gioco io e vinco facile, gli amici stretti hanno imparato a chiamarmi "Certain death" nonostante il mio look non abbia molto in comune con un emo.

Nella valutazione dello scenario bisogna pensare al peggio, sapendo che non è ancora abbastanza. Senza la pretesa di essere un bodhisattva e senza scomodare la Legge di Murphy, consiglio di toccare il fondo e, da li, iniziare a scavare.

Le valutazioni potranno diventare meno catastrofiche, positive, buone, ottimistiche, coccolose e glitterate solo in un secondo momento, appena si riuscirà a dimostrare che, uno per uno, ogni scenario ipotizzato può essere scongiurato, che non appartiene più all'orizzonte degli eventi.

Trovare un volontario da misurare.

Ringraziamo tutti ACEA per aver coraggiosamente accettato di prestarsi al nostro esperimento di misurazione del suo recentissimo Data Breach.

Chi è Acea?

Acea è una nostra vecchia conoscenza, già oggetto di un precedente data breach e di una precedente sanzione del Garante Privacy. Potremmo definire Acea un habituè del maltrattamento dei dati personali.

Acea è una SPA, non è un ente pubblico. Ci sarebbe tanto da dire sugli intrecci tra pubblico e privato nelle aziende di questo settore ma non è questa l'occasione e non sono la persona giusta per farlo.

Il fatto che non sia un ente pubblico è, di fatto, una buona notizia: ci ha a che fare con ACEA solo se lo si vuole. Non c'è alcun obbligo di relazionarsi con essa come avviene con gli enti della PA.

Volendo quindi dare un numero al rischio connesso alla tipologia di ente, ci attestiamo a metà strada tra il minimo e il massimo.

| Tipologia di soggetto | |

| azienda pubblica | 4 |

| azienda privata | 2 <---Acea |

| professionista / piccola impresa | 1 |

Cosa fa Acea?

Approssimando un po', Acea tratta dati personali quasi principalmente in veste di Titolare del Trattamento. Significa trattare dati per conto proprio, non per conto di qualcun altro.

Se pensassimo anche solo ad un semplice ufficio elaborazione paghe, fornitore di cui quasi tutti devono usufruire, saremmo paradossalmente in una posizione peggiore perché ci troveremmo a trattare i dati "per conto" di un elevato numero di aziende, ciascuna di essere sarebbe un titolare del trattamento coinvolto da un data breach.

Il caso di acea , tuttavia, deve tenere conto del fatto che c'è un gruppo, che il data breach di uno degli enti del gruppo travolge anche gli altri perchè, come spesso accade, le funzioni sono trasversali, si usufruisce di servizi comuni e si rendono efficienti i processi condividendo strutture, persone, tecnologie. Eccolo li il ruolo di Responsabile del trattamento: di fatto, l'ente coinvolto tratta dati anche per conto di altri enti.

| Ruolo nel trattamento | |

| Responsabile del trattamento | 4 <---Acea |

| Titolare del trattamento | 2 |

Di chi sono i dati?

I 3 (tre) Terabyte di dati sottratti ad ACEA sono un oceano difficile da navigare. Stando alla mera lista dei file pubblicata, dentro c'è di tutto: dati tecnici (le rondelle), dati di clienti, dati dei lavoratori e anche gli Epstein files... fuor di metafora, c'è veramente il mondo: buste paga, contestazioni disciplinari, decreti ingiuntivi, scansioni di ogni cosa, documenti, chiusure delle forniture all'utenza, contratti, consumi, analisi, bilanci, ordini di servizio e operatività quotidiana. Ci sono persino le foto delle vacanze di impiegate vanesie, la corrispondenza privata di impiegati distratti, le ricette di nonna Papera, i file password.doc .... si, persino quelli, e tanti.

Chissà cosa conterrà il file password.doc, me lo sono sempre chiesto...

Occorre una valutazione "Certain death" ipotizzando il peggio del peggio. La tabellina arriva solo vino a 4 e ciò non rende giustizia al contenuto del data breach, dovremmo attribuire il valore 65536, ma non possiamo perché dobbiamo rendere confrontabile la valutazione. Accontentiamoci del massimo.

| Prevalenza dati trattati | |

| utenti - clienti | 4 <---Acea |

| dati interni (personale collaboratori) | 2 |

| dati di enti, aziende (dati non personali) | 1 |

I dati scottano?

Si, i dati scottano come la termìte. Ci sono dati comuni ma anche dati sensibili e persino dati giudiziari, dati relativi alla salute, i peggiori dati che si possano incontrare. I dati di questo breach sono la Jessica Rabbit dei dati personali... ma anche in questo caso, non possiamo usare 2^16, dobbiamo limitarci al valore massimo, al fondoscala, sperando che il termometro non esploda.

| Qualificazione della tipologia di dati | |

| Sensibili (particolari) | 4 <---Acea |

| Comuni ad alto rischio (es profilazione) | 2 |

| Comuni a basso rischio (es anagrafiche) | 1 |

| Dati non personali | 0,5 |

"E quanti ne siete?"

I "babbari" contavano usando i pezzettini di cannucce (almeno, così narra la tradizione), noi usiamo i numeri arabi ma, in un data breach, i numeri significano poco. Più che di un numero abbiamo bisogno di un ordine di grandezza. Acea sfonda il tetto massimo anche rispetto a questo parametro, collocandosi nell'odine dei milioni di soggetti coinvolti. Fa effetto perché compete con i big nella hit parade dei disastri mondiali.

| Entità Data Breach | |

| Milioni | 4 <---Acea |

| Migliaia | 2 |

| Centinaia | 1,5 |

| Decine | 0,5 |

Chi lo vede?

Non è un segreto, molti data breach rimangono nell'ombra perché si riesce a circoscriverne molto la visibilità. Acea no, i dati che le sono stati sottratti sono online, pubblicati e accessibili a chiunque. Naturalmente, anche solo toccare quei dati è problematico, il fatto stesso di consultarli costituirebbe un reato, ma anche questo non è un grande segreto: se sono accessibili, ci sono migliaia di persone che li scaricheranno e li useranno per i fini più variopinti.

Data breach rivendicato, dati pubblicati e liberamente accessibili sul web... di nuovo lo scenario peggiore.

| Visibilità | |

| Dati pubblicati | 4 <---Acea |

| Data breach rivendicato | 2 |

| Data breach | 1 |

| Indiscrezioni | 0,5 |

Echissenefrega?

Quando un data breach ha rilevanza locale, si può ritenere che l'impatto sarà modesto, contenuto, gestibile. Quanto più cresce l'area interessata, quante più persone sono coinvolte, quanto più un data breach copre l'estensione del potenziale bacino di riferimento, tanto più sarà elevato l'impatto. Nel caso Acrea bisogna parlare di larga scala, sia per l'elevato numero di persone coinvolte che per la vastità dell'area colpita.

| Scala di rilevanza | |

| Larga scala | 4 <---Acea |

| Larga scala - limitata, di settore | 2 |

| no larga scala - ma gradi volumi | 1 |

| no larga scala | 0,5 |

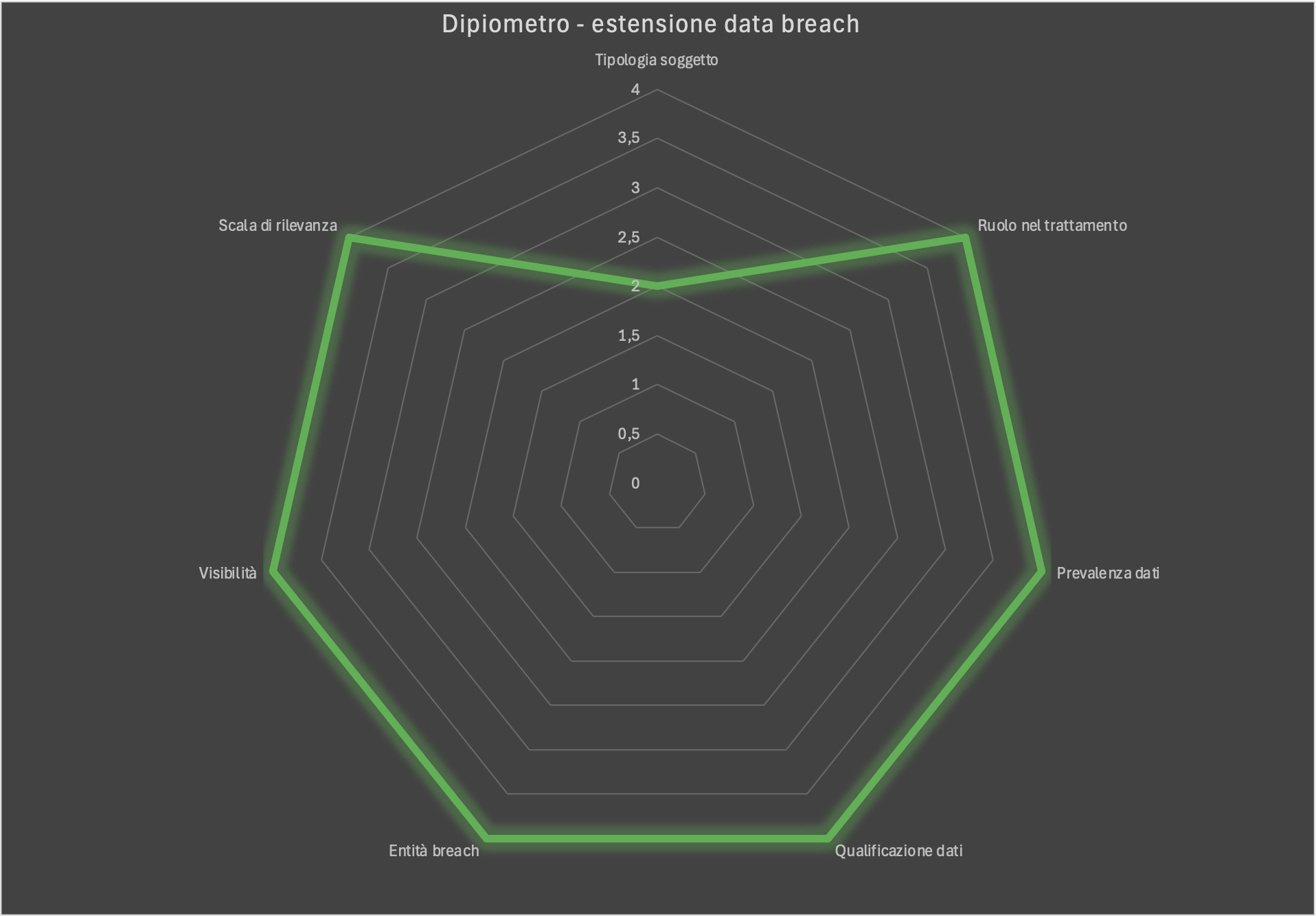

Tirando le somme, volendo rappresentare l'estensione del data breach, otteniamo un area gigantesca, una impronta profonda e vasta che colpirà profondamente moltissime persone.

In pratica, il Data Breach di ACEA è incredibilmente pesante, una mazzata pesantissima per una moltitudine di persone. Ma questa valutazione probabilmente è discutibile perché non coincide con quella fatta dai vertici dell'azienda. Ecco il comunicato ufficiale di Acea: "Nelle scorse settimane Acea è stata oggetto di un attacco cyber su parte dei propri sistemi informativi che non ha interessato i servizi erogati dalla società a cittadini e imprese. L’azienda ha immediatamente messo in sicurezza i sistemi informatici ed informato le autorità competenti”.

Che dire, spero di sbagliarmi, lo spero tanto per le persone coinvolte che non meritano né il danno del breach né la beffa del comunicato.

Per avere un termine di paragone ci serve un altro volontario e, per questo, ringraziamo La Favorita, per aver voluto condividere con noi i suoi dati... hem, i suoi drammi dovuti al recente data breach che l'ha coinvolta.

La favorita fa le pulizie nelle aziende, condomini e appartamenti. Ha una quindicina di dipendenti, circa 200K di fatturato, fa le solite cose tipiche di una microimpresa e di dati ne ha proprio pochi.

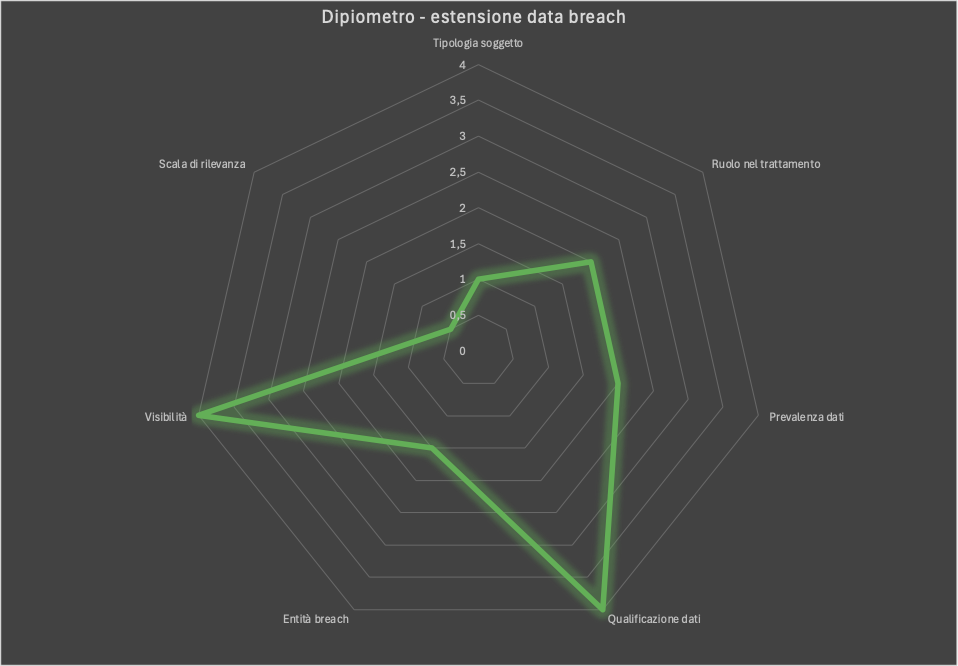

Il data breach è comunque grave, alcune persone potrebbero avere la vita rovinata dalla diffusione di informazioni riservate, ma volendo rendere oggettivo, misurabile e confrontabile l'impatto dell'incidente che l'ha coinvolta, otteniamo valori ben diversi:

| Dipiometro - estensione data breach | |

| Tipologia soggetto | 1 |

| Ruolo nel trattamento | 2 |

| Prevalenza dati | 2 |

| Qualificazione dati | 4 |

| Entità breach | 1,5 |

| Visibilità | 4 |

| Scala di rilevanza | 0,5 |

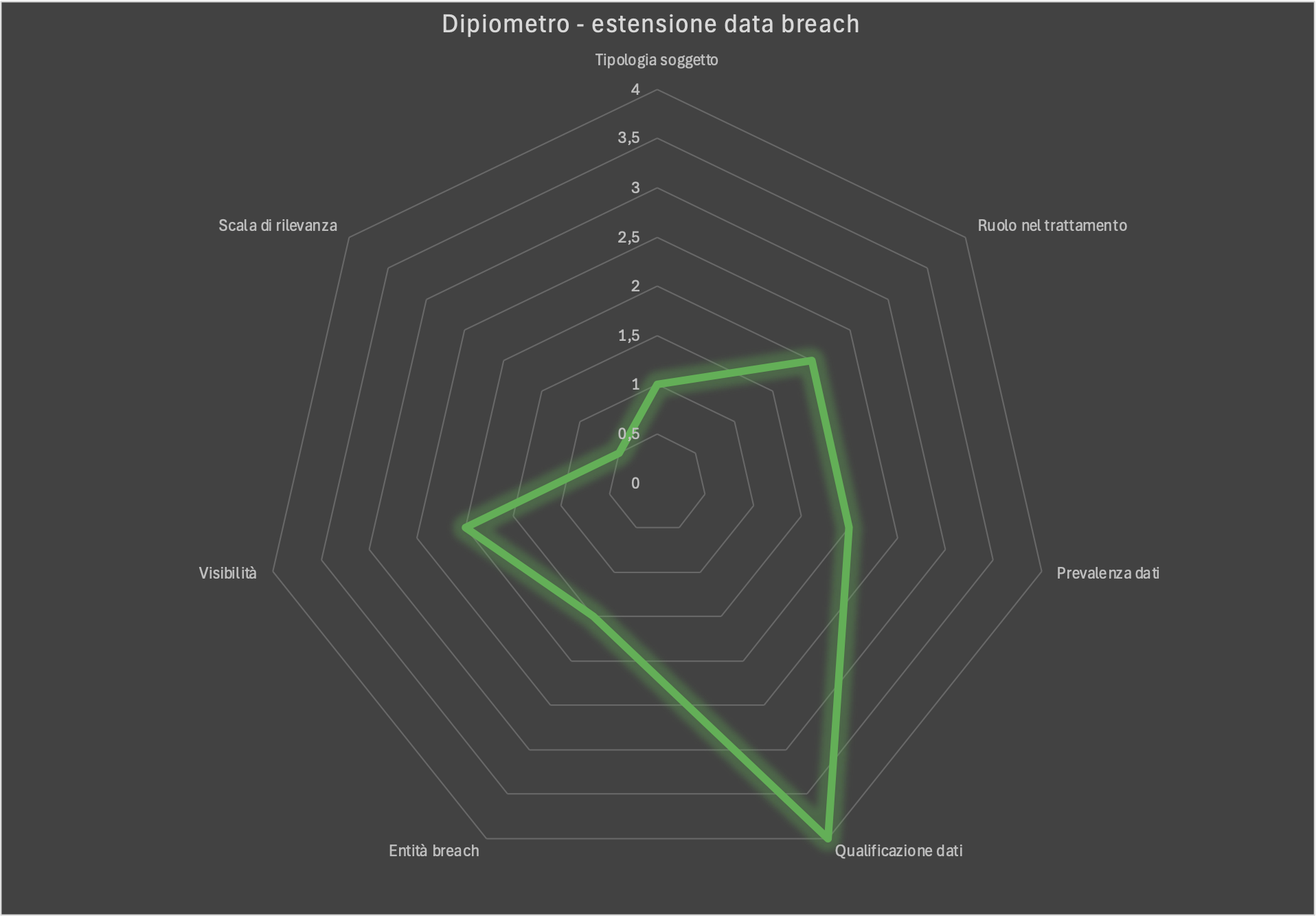

E con il medesimo sistema di rappresentazione, ci accorgiamo della differenza:

Ho messo un valore alto alla "visibilità" poichè la rivendicazione era pubblica... era.

Come d'incanto il data breach è sparito dal radar e, quindi, è lecito scatenare la fantasia:

i criminali sono stati folgorati dal senso di colpa e hanno deciso di abbandonare la strada del crimine....

le autorità sono intervenute, e, a supporto dell'azienda, hanno dissuaso i criminali dal loro intento

il riscatto è stato pagato

Ciascuno può fare le proprie valutazioni ma, di fatto, l'impatto del data breach de La Favorita si ridimensiona molto perché nessun dato pare essere disponibile online:

Non ho nulla di confortante da aggiungere.

Questi eventi riguardano persone vere, non numeri. Ogni data breach è una disgrazia, grande o piccolo che sia. Certo che quello di Acea, più che una disgrazia, assomiglia ad un'ecatombe termonucleare!

Gli unici a non averlo notato sono i signori di Acea.

Prosit.

* Giochino di mia invenzione, senza pretese di correttezza ed ufficialità, usato qui solo per illustrare in modo approssimativo i concetti sottostanti alla valutazione di impatto di un data breach.